Criando e gerenciando seus usuários para controle a Amazon Web Services

Existe uma preocupação enorme de quem vai gerenciar seu ambiente de Cloud Computing, quais são as permissões que podem ter.

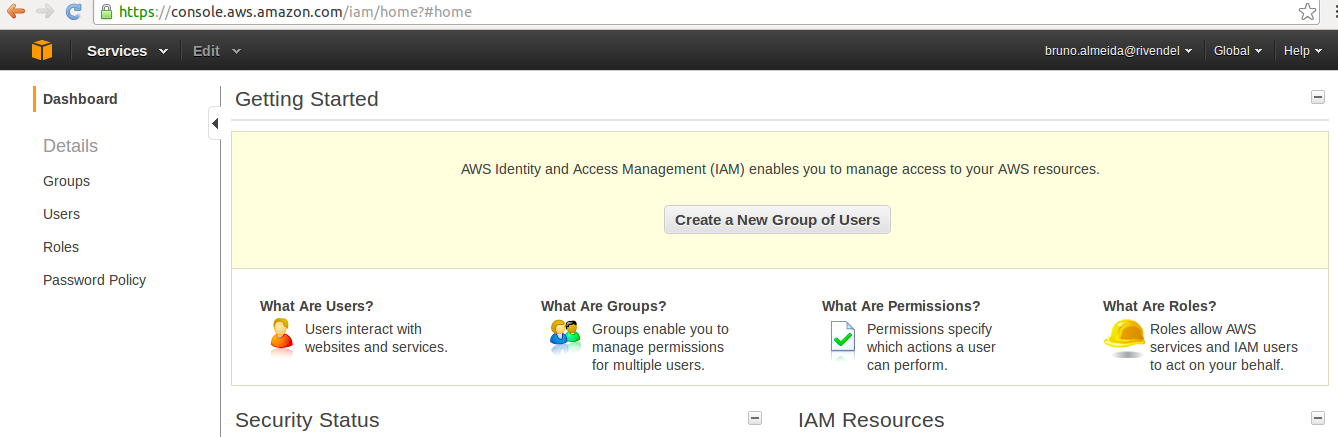

Quando falamos de Amazon Web Services (AWS), temos o serviço de Identity and Access Management (IAM), o qual possibilita que você faça todo o controle de acesso ao Painel e as APIs tanto de desenvolvimento quando de administração por comandos (bash ou cmd). Ele permite que você crie usuário e grupos, ambos utilizam as regras que lhe serão atreladas.

Vamos entender isso um pouco melhor… A começar pelos serviços AWS, os serviços mais comuns são o de EC2 e RDS, abaixo a definição simples.

EC2 → Servidor com o hardware e sistema operacional de sua escolha onde você terá acesso máximo ao sistema operacional para efetuar sua devida configuração;

RDS → Servidor com o hardware e tecnologia de banco de dados de sua escolha, este servidor será gerenciado pela AWS, ele será configurado em um servidor já preparado para aquele banco de dados escolhido, atualmente as opção são: Oracle, Mysql e SQL Server.

Entendidos estes serviços, vamos fazer uma configuração básica, vamos criar um ou mais usuários e após feito isso, vamos criar um grupo de administradores, onde estes terão acesso a total administração do ambiente na AWS. Em um passo posterior vamos criar um grupo de usuários de operação, estes usuário terão acesso apenas a visualização do status dos serviços e reinicializar suas instâncias EC2 e RDS.

Uma vez autenticado ao painel AWS, será necessário ir até a área de IAM.

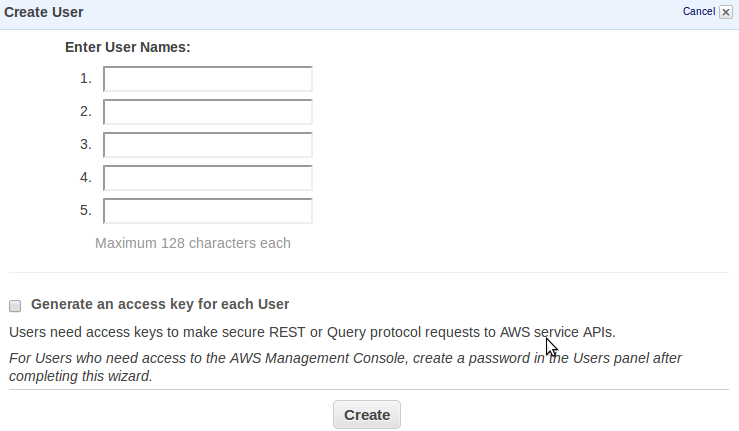

Criação de Usuários

Vá na área “users”, e então selecione a opção “Create User”, irá abrir a tela abaixo. Insira o nome dos usuários que deseja criar, desmarque a opção “Generate an access key for each User”, ela não será necessária agora. Pressione o botão “create”.

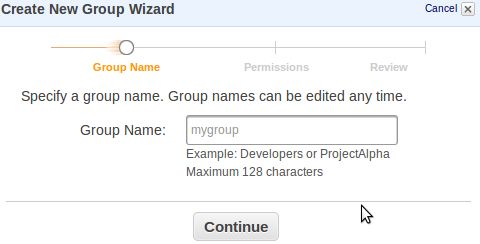

Criação do Grupo de Administração

Com o seu usuário criado, vá na parte de groups, e pressione o botão “Create New Group”, insira o nome “Administracao” e pressione o botão “Continue”.

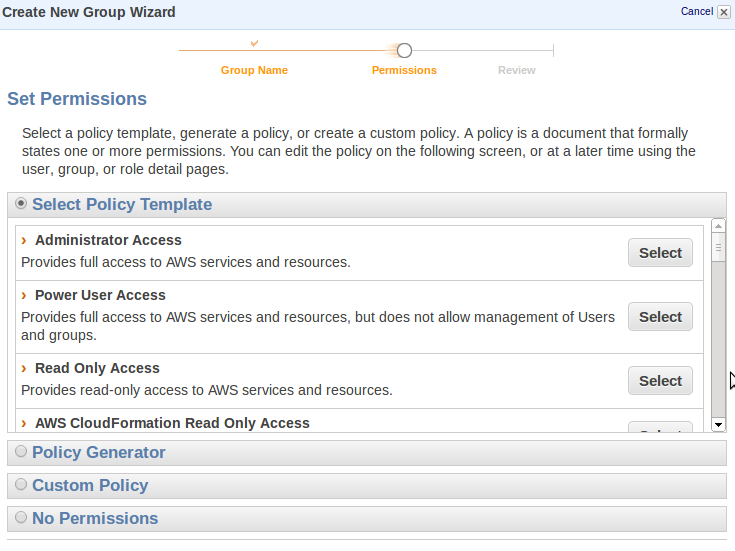

Feito isso, você será questionado de qual regra irá escolher, então selecione “Administrator Access” para caso queira deixar que este grupo de administradores possa também ter acesso a administrar seu IAM, ou então selecione “Power User Access” pois assim serão administradores só que não terão acesso ao IAM.

Selecionado o grupo, pressione o botão “Select”

* A imagem acima deixa claro como criar um grupo utilizando uma politica modelo, pode-se também ser utilizado para criar um grupo de usuários para acesso apenas de leitura ao painel por exemplo, para isso basta criar um novo grupo com alguma nome de sua escolha e selecionar essa regra, assim terá o devido acesso de forma simples.

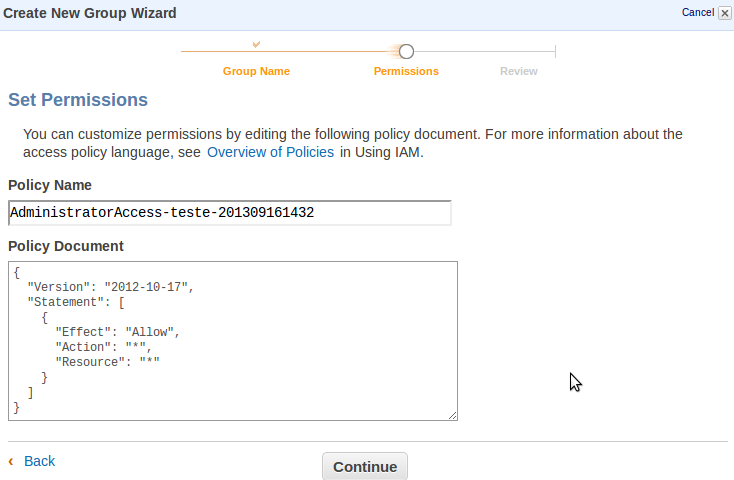

No próximo passo ele irá indicar o conteúdo da regra conforme a imagem abaixo, basta apenas continuar e então seu grupo será criado com sucesso.

Atrelar Usuário ao Grupo

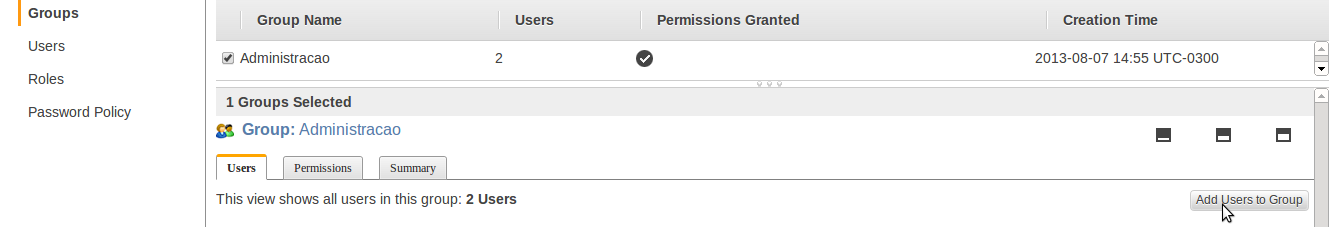

Após este grupo ser criado, teremos já o seu usuário e o grupo, então vamos agora atrelar seu usuário ao devido grupo, para isso, vá em group, selecione o grupo de “Administracao”, grupo o qual foi criado no passo anterior e pressione o botão “Add Users to Group”.

Selecione o usuário e pressione o botão “Add User”. Pronto, você já criou o grupo de administração com os devidos usuários.

Criação do Grupo de Operação

Vamos agora a criação do grupo de operação, este grupo terá permissão apenas de visualização e reinicialização de serviços como EC2 e RDS.

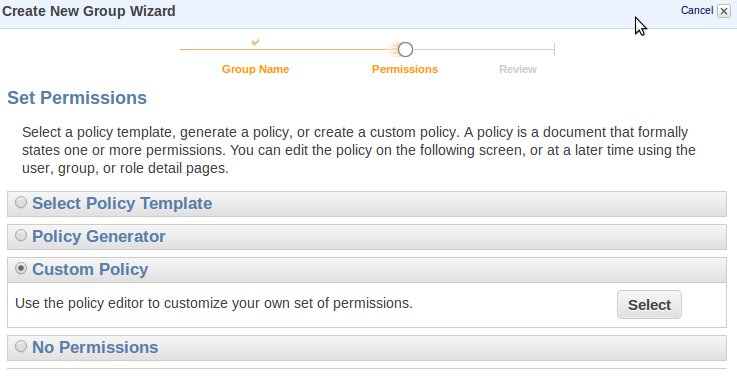

Ainda em IAM, na área de Groups Pressione o botão “Create new group” insira o nome “Operacao”, e então selecione a opção “Custom Policy” e pressione o botão “Select”, conforme a imagem abaixo.

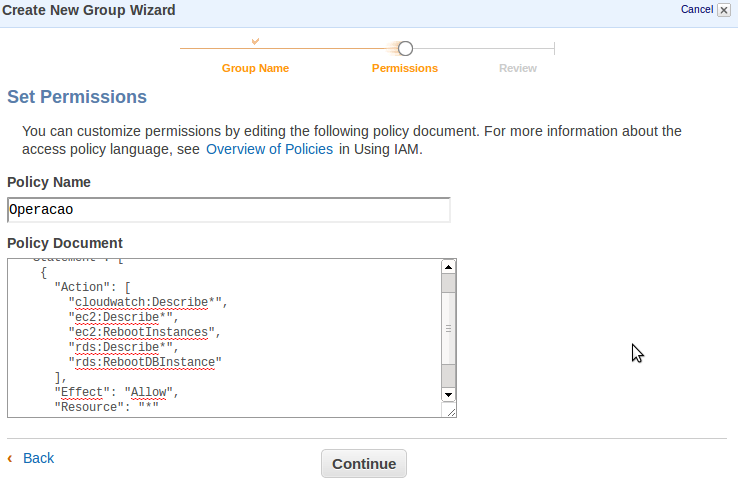

Feito isso, Insira um nome para a politica de segurança e insira o conteúdo abaixo.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"cloudwatch:Describe*",

"ec2:Describe*",

"ec2:RebootInstances",

"rds:Describe*",

"rds:RebootDBInstance"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

A caixa ficará conforme a imagem abaixo, pressione o botão “Continue”.

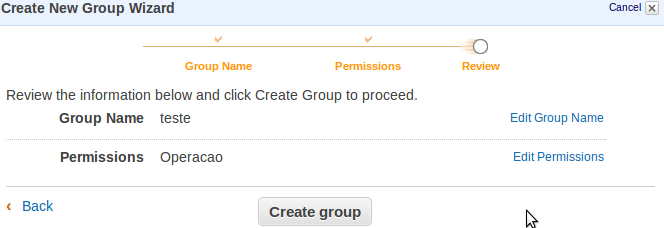

E então conclua a criação do grupo com pressionando o botão “Create Group”, conforme imagem abaixo.

Agora basta você atrelar o usuário de operação a este grupo e efetuar um teste, verá que ele poderá ver tudo dentro de EC2 e RDS e terá permissão de reinicializar seu banco de dados RDS e suas instâncias EC2.

Concluímos que podemos configurar os devidos acesso só a quem realmente for necessário, além dos modelo de perfil configurados acima, podemos também customizar de diversas outras formas através do IAM e assim deixamos seu ambiente em Cloud Computing ainda mais seguro.

Gostou do conteúdo? Tem alguma dúvida? Entre em contato com nossos Especialistas Mandic Cloud, ficamos felizes em ajudá-lo.